Kontroler granicy sesji model JSL8000

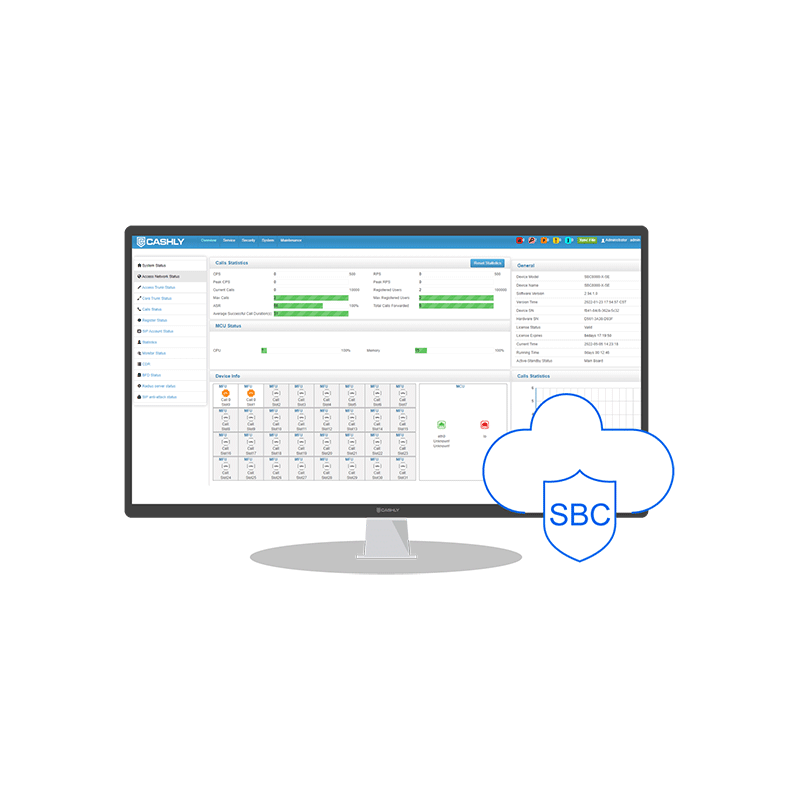

CASHLY JSL8000 to oparty na oprogramowaniu komputer SBC, zaprojektowany z myślą o zapewnieniu solidnego bezpieczeństwa, płynnej łączności, zaawansowanego transkodowania i kontroli multimediów w sieciach VoIP przedsiębiorstw, dostawców usług i operatorów telekomunikacyjnych. JSL8000 oferuje użytkownikom elastyczność wdrażania komputerów SBC na serwerach dedykowanych, maszynach wirtualnych oraz w chmurze prywatnej lub publicznej, a także łatwą skalowalność na żądanie.

•SIP anty-atak

•Manipulacja nagłówkiem SIP

•CPS: 800 połączeń na sekundę

•Ochrona przed błędnie sformatowanymi pakietami SIP

•QoS (ToS, DSCP)

•Maks. 25 rejestracji na sekundę

•Maks. 5000 rejestracji SIP

•Przejście NAT

•Nieograniczona liczba łączy SIP

•Dynamiczne równoważenie obciążenia

•Zapobieganie atakom DoS i DDos

•Elastyczny silnik routingu

•Kontrola zasad dostępu

•Manipulacja numerem dzwoniącego/wybieranego

•Polityczne zabezpieczenia antyatakowe

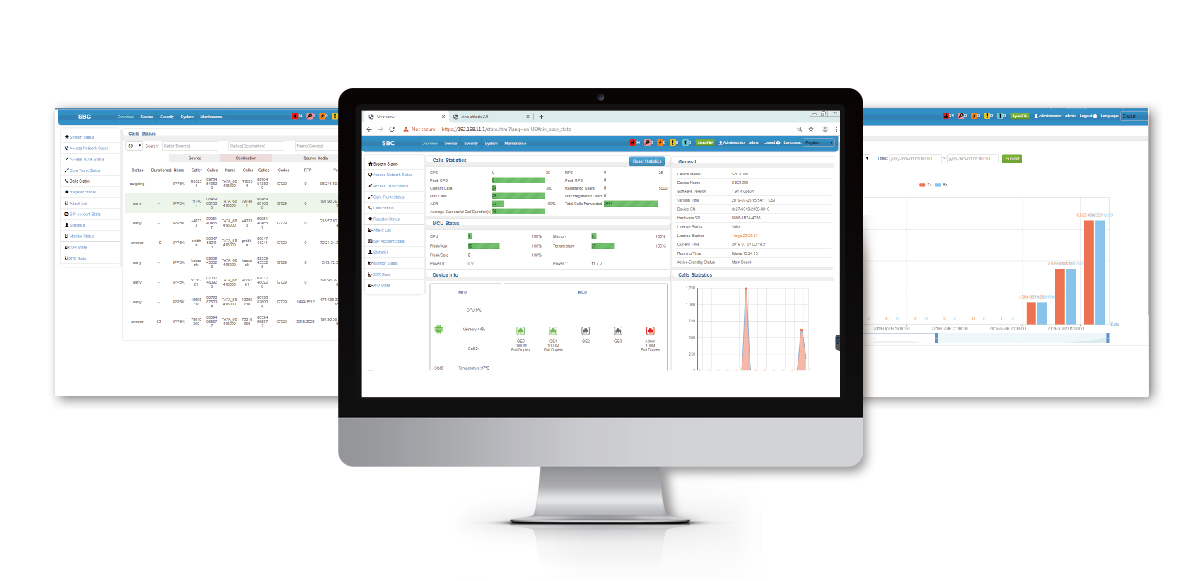

•Interfejs graficzny Web-bases do konfiguracji

•Bezpieczeństwo połączeń z TLS/SRTP

•Przywracanie/tworzenie kopii zapasowej konfiguracji

•Biała lista i czarna lista

•Aktualizacja oprogramowania układowego HTTP

•Lista kontroli dostępu

•Raport i eksport CDR

•Wbudowana zapora VoIP

•Ping i tracert

•Kodeki głosowe: G.711A/U, G.723.1, G.729A/B, iLBC, AMR, OPUS

•Przechwytywanie sieci

•Zgodność z SIP 2.0, UDP/TCP/TLS

•Dziennik systemowy

•SIP trunk (połączenie typu peer-to-peer)

•Statystyki i raporty

•SIP trunk (dostęp)

•Centralny system zarządzania

•B2BUA (agent użytkownika typu back-to-back)

•Zdalna sieć i telnet

•Ograniczanie szybkości żądań SIP

•Ograniczanie szybkości rejestracji SIP

•Wykrywanie ataków skanowania rejestracji SIP

•Interakcja IPv4-IPv6

•Brama WebRTC

•1+1 wysoka dostępność

Oprogramowanie SBC

•10 000 jednoczesnych sesji połączeń

•5000 transkodowanych multimediów

•100 000 rejestracji SIP

•Skalowalność licencji, skalowanie na żądanie

•1+1 Wysoka dostępność (HA)

•Nagrywanie SIP

•Działa na serwerze fizycznym, maszynie wirtualnej, chmurze prywatnej i chmurze publicznej

Zwiększone bezpieczeństwo

•Ochrona przed złośliwymi atakami: DoS/DDoS, błędnie sformatowane pakiety, zalewanie SIP/RTP

•Obrona obwodowa przed podsłuchem, oszustwami i kradzieżą usług

•TLS/SRTP dla bezpieczeństwa połączeń

•Topologia ukrywająca się przed ujawnieniem sieci

•ACL, dynamiczna biała i czarna lista

•Kontrola przeciążenia, ograniczenie przepustowości i kontrola ruchu

Zwiększone bezpieczeństwo

Ukrywanie topologii

Zapora VolP

Szeroka interoperacyjność SIP

Skalowalność licencji

Transkodowanie

•Intuicyjny interfejs internetowy

•SNMP

•Zdalna sieć i telnet

•Kopia zapasowa i przywracanie konfiguracji

•Raport i eksport CDR, promień

•Narzędzia debugowania, statystyki i raporty